信息安全是信息化时代企业生存并发展壮大的保障,作为企业信息安全十分重要的一环,身份权限管理问题问题对于企业发展起着更重要的意义。但由于身份管理涉及角色众多,要实现统一的权限管理平台,首要任务是梳理好权限。然而对于大多数企业来说,梳理权限不是一件很容易的事情,为此,美云智数身份云就权限梳理问题常见的几种模型,以及每个模型所适用的场景进行了详细的分析探讨,全面助力企业解决权限管理难题,提升企业信息安全。

身份权限管理模型一:自主访问控制(DAC)

系统会识别用户,然后根据被操作对象(Subject)的权限控制列表(ACL: Access Control List)或者权限控制矩阵(ACL: Access Control Matrix)的信息来决定用户的是否能对其进行哪些操作,例如读取或修改。

优势:而拥有对象权限的用户,又可以将该对象的权限分配给其他用户,所以称之为“自主(Discretionary)”控制。

不足:DAC最大缺陷就是对权限控制比较分散,不便于管理,比如无法简单地将一组文件设置统一的权限开放给指定的一群用户。

适用于:这种设计最常见的应用就是文件系统的权限设计,如微软的NTFS。

身份权限管理模型二:强制访问控制(MAC)

强制访问控制(MAC)是为了弥补自主访问控制(DAC)权限控制过于分散的问题而诞生的。

优势:在MAC的设计中,每一个对象都都有一些权限标识,每个用户同样也会有一些权限标识,而用户能否对该对象进行操作取决于双方的权限标识的关系,这个限制判断通常是由系统硬性限制的。比如在影视作品中我们经常能看到特工在查询机密文件时,屏幕提示需要“无法访问,需要一级安全许可”,这个例子中,文件上就有“一级安全许可”的权限标识,而用户并不具有。

不足:但对于类似商业服务系统,则因为不够灵活而不能适用。

适用于:非常适合机密机构或者其他等级观念强烈的行业。

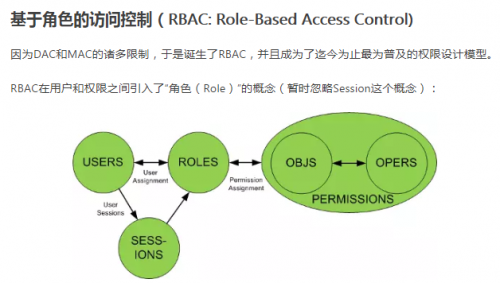

身份权限管理模型三:基于角色访问控制(RBAC)

因为自主访问控制(DAC)和强制访问控制(MAC)的诸多限制,于是诞生了基于角色访问控制(RBAC),并且成为了迄今为止最为普及的权限设计模型。RBAC在用户和权限之间引入了“角色(Role)”的概念,能实现两种控制方式,并且支持公认的三大安全原则。

RBAC的三原两式:

1.RBAC支持公认的安全原则:最小特权原则、责任分离原则和数据抽象原则。

2.RBAC实现一般有两种控制方式:隐式的访问控制和显式的访问控制。

身份权限管理模型四: 基于属性访问控制(ABAC)

ABAC有时也被称为PBAC(Policy-Based Access Control)或CBAC(Claims-Based Access Control)。ABAC被一些人称为是权限系统设计的未来。

不同于常见的将用户通过某种方式关联到权限的方式,ABAC则是通过动态计算一个或一组属性来是否满足某种条件来进行授权判断。

属性通常来说分为四类:用户属性(如用户年龄),环境属性(如当前时间),操作属性(如读取)和对象属性(如一篇文章,又称资源属性),所以理论上能够实现非常灵活的权限控制,几乎能满足所有类型的需求。

ABAC有如下特点:

1。集中化管理;

2。可以按需实现不同颗粒度的权限控制;

3。不需要预定义判断逻辑,减轻了权限系统的维护成本,特别是在需求经常变化的系统中;

4。定义权限时,不能直观看出用户和对象间的关系;

5。规则如果稍微复杂一点,或者设计混乱,会给管理者维护和追查带来麻烦;

6。权限判断需要实时执行,规则过多会导致性能问题。

身份权限管理模型五:基于上下文的访问控制(CBAC)

基于上下文的访问控制CBAC提供四个方面的主要功能:

1。流量过滤;

2。流量检测;

3。入侵检测;

4。一般的告警和审计。

美云智数身份云重点推荐:RBAC显式方式

美云智数身份云身份权限管理模型采用RBAC显式方式,为什么说RBAC显式方式更好,RBAC显式方式是基于什么是受保护的,而不是谁可能有能力做什么。看似简单的区别,但后者对系统开发及部署有着深刻的影响:

1。基于系统的功能(系统的资源及对资源的操作)来进行权限控制,更少的代码重构;

2。保护资源对象、控制对资源对象的操作,权限控制方式更直观;

3。支持任何安全模型的设计,更有弹性;

4。权限需求变化时,可实现外部安全策略管理;

5。基于资源的权限控制代码并不依赖于行为的主体(如组、角色、用色),可在运行环境做修改。

此外,对于上面列出的诸多好处,这种显式的机制带给企业更富有弹性的权限模型。例如你仍想保留或模拟传统的基于角色的权限访问控制,你可以将权限(可执行的操作)直接分配给某个角色。这种情况下,你依旧是在使用基于角色的权限访问控制方式(不同之处在于你需要明确地界定角色中的权限,而不是传统的使用角色字符串隐式地进行权限控制)。但在这种新的模型下,已不必再局限于角色了。你可以将权限直接分配给用户、组或其它你觉得可以的对象。

通过对目前市面常见的身份权限管理技术模型的分析,再结合美云智数身份云经过多年来的实践总结分析,目前选用的RBAC显式方式身份权限管理技术,集多方面优势于一体,能更加全面的保障企业信息管理安全,一站式助力企业实现身份权限管理。